<etz>, BSI CS 134: Monitoring und Erkennung von Anomalien in Anlagen – Normungen und Vorgaben erfüllen das Herz eines Betreibers nicht immer mit Freude. Bei der BSI CS 134 wurde allerdings ein wichtiger Schritt in die richtige Richtung der IT / OT Security gemacht. Die Kernthemen sind in der BSI CS 134 beschrieben. Dazu gehören das Monitoring – die systemische Überwachung und Beobachtung der Kommunikation, die Anomalieerkennung in der Kommunikation mit entsprechender Archivierung, Protokollierung und Analyse sowie die Angriffserkennung (Intrusion Detection) mit Alarmierung im Bedarfsfall.

erschienen im etz Security Blog

<IT & Produktion 04|2019>, MES benötigt Cybersicherheit – Am Freitagmittag, dem 7. Dezember 2018 berichtet Spiegel Online, dass KraussMaffei von einem schweren Cyberangriff durch eine Ransomware getroffen wurde. Welcher Produktionsverantwortliche denkt sich da nicht: ‘Kann uns das auch passieren?’ Mit dem passenden Mix verschiedener Maßnahmen können Werksleiter das Risiko wenigstens deutlich reduzieren.

Zwar gibt es eine ganze Reihe von Gründen, warum diese Angriffe so oft erfolgreich sind, etwa die zahlreichen Sicherheitslücken in gänger Software. Vor allem aber fehlt in Fertigungsunternehmen oft eine aktuelle Beurteilung eines solchen Risikos. Um einer solche Bewertung zu erhalten, lässt sich über ein kontinuierliches Cyber-Risikomanagement zunächst die Bedrohungslage untersuchen. IT & Produktion, 2019/20, TeDo Verlag, S. 52-54

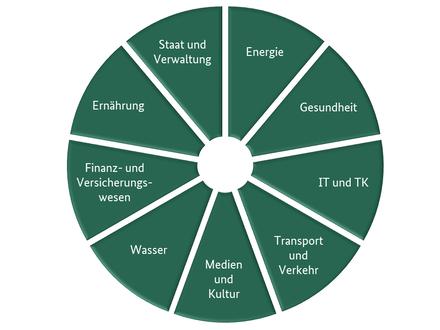

<kes>, Special zur it-sa 2018, IT-Sicherheit für die Produktion – Risikomanagement und Früherkennung mit IRMA – Betreiber kritischer Infrastrukturen (KRITIS) müssen ab einer bestimmten Unternehmens- größe rechtliche Vorgaben erfüllen, beispielsweise zum Stand der Technik. Anhand des KRITIS-Sektors Wasser/Abwasser wird in diesem Artikel aufgezeigt, wie dafür nötige Maß- nahmen umsetzbar sind. erschienen bei DATAKONTEXT GmbH, S. 80-82

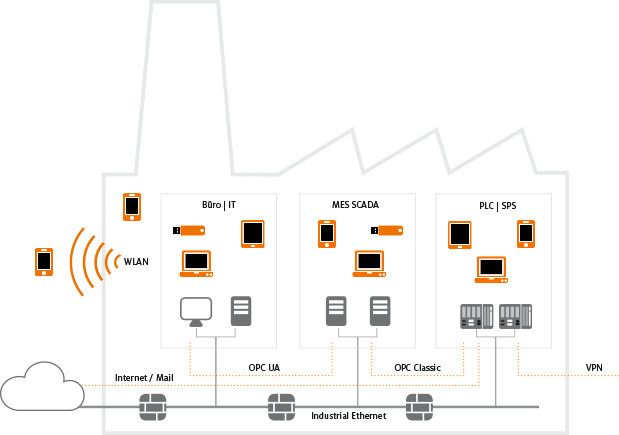

Elektrotechnik 17.04.2018 – Industrie-Computersystem IRMA stoppt und entschärft Risiken – Wie kann man SCADA und Automatisierungsgeräte bis in die Feldebene schützen, wenn Firewalls und VPN nicht mehr ausreichen? Mit dem Industrie-Computersystem IRMA können Cyberangriffe schnell identifiziert und abgewehrt werden. weiterlesen

Automation Blue, Ausgabe 3/2018, Umsetzung des ITZ-Sicherheitsleitfadens von DVGW und DWA – M1060 / W1060 – Am 1. August 2017 wurde der Branchenstandard für die Wasser- und Abwasserwirtschaft als erster IT-Sicherheits- standard vom Bundesamt für Sicherheit in der Informationstechnik (BSI) für einen KRITIS-Sektor anerkannt. Doch wie sieht es mit der Umsetzung aus? Im folgenden Beitrag werden einige Schritte auf dem Weg für eine sinnvolle Implementierung in wasserwirtschaftlichen Betrieben vorgestellt. erschienen im Vulkan Verlag, S. 42-45