Am 16. Oktober 2019 in Klagenfurt (KÄRNTNER MESSEN | Valentin-Leitgeb-Straße 1 | AT-9021 Klagenfurt am Wörthersee) mit unserem Partner Industrial Automation dabei.

Anspruchsvolle Themen, ein abwechslungsreiches Rahmenprogramm, die Industrieausstellung und beste Bedingungen im Internationalen Congress Center – das sind die Zutaten für zwei anregende Tage in der sächsischen Landeshauptstadt.

Mit Sicherheit zum Erfolg

Der “Österreichische IT-Sicherheitstag” bietet verständliche und praxisnahe Lösungsmaßnahmen unter dem Aspekt des wirtschaftlich vertretbaren Einsatzes. Die Veranstaltung richtet sich an Entscheider und Mitarbeiter von kleinen und mittleren Unternehmen, im speziellen Software-Firmen, denen IT-Sicherheitsfragen ein Anliegen sind.

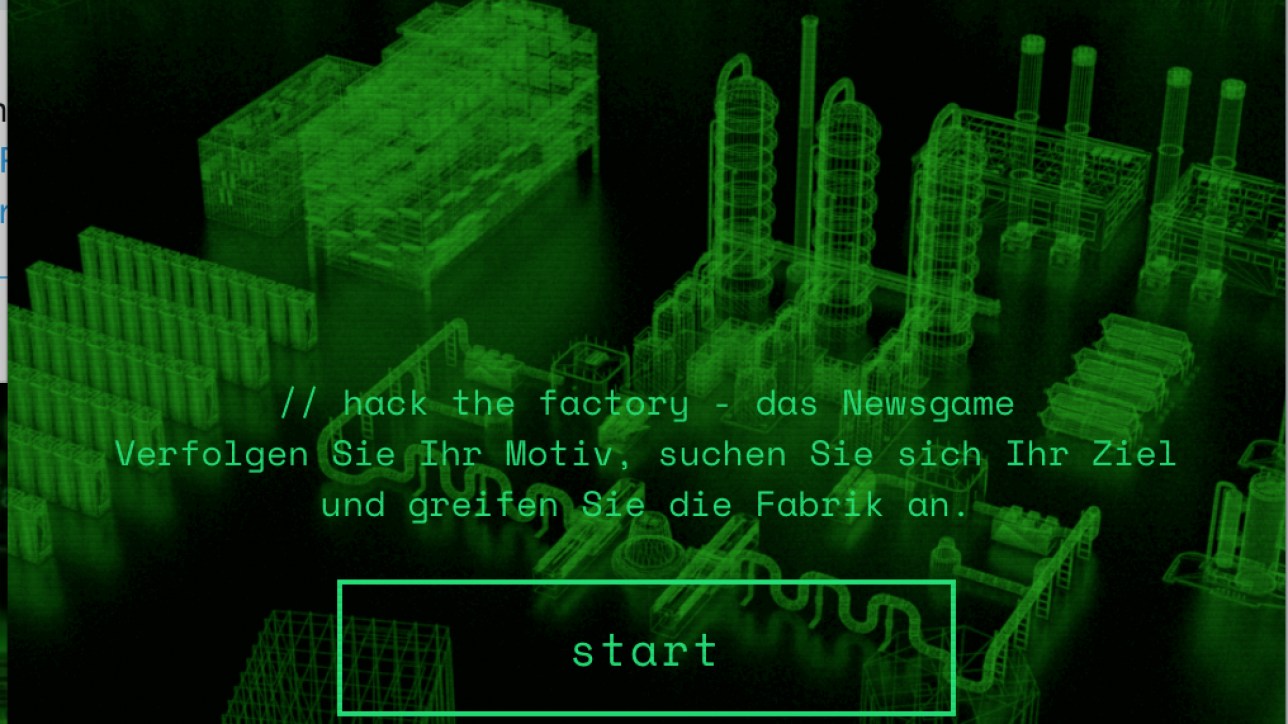

Neben dem Präsentationsblock “Technik” werden weitere Themengebiete wie Hacking, rechtliche Aspekte sowie Organisatorisches behandelt. Erleben Sie auch den Vortrag zu “IT-Sicherheit von Produktionssystemen” von Jens Bußjäger.

Seien auch Sie mit dabei und informieren sich vor Ort über Neuigkeiten und Fakten aus dem IT-Security Sektor. Wir freuen uns auf Sie.